TA的每日心情 | 擦汗

5 天前 |

|---|

签到天数: 1027 天 连续签到: 2 天 [LV.10]测试总司令

|

今天的文章来自盏茶作酒同学。他在老电脑中发现了一个加密的 zip 文件,于是用 Python破解了文件密码。在破解的过程中出现了内存爆炸的问题,通过阅读 Python 源代码找到了解决方案。

下面就来给大家分享一下他的操作。

之前在家里的老电脑中,发现一个加密zip压缩包,由于时隔太久忘记密码了,依稀记得密码是6位字母加数字,网上下载了很多破解密码的软件都没有效果,于是想到自己用Python写一个暴力破解密码的脚本。

Python 有一个内置模块 zipfile 可以解压 zip 压缩包。先来测试一波:创建一个测试文件,压缩,设置解压密码为123。

- import zipfile

- # 创建文件句柄

- file = zipfile.ZipFile("测试.zip", 'r')

- # 提取压缩文件中的内容,注意密码必须是bytes格式,path表示提取到哪

- file.extractall(path='.', pwd='123'.encode('utf-8'))

运行效果如下图所示,提取成功。

既然如此,那我不停尝试所有可能的密码组合去解压缩不就行了嘛~

好了,开始破解老文件的密码。

为了提高速度,我还加了多线程的代码:

- import zipfile

- import itertools

- from concurrent.futures import ThreadPoolExecutor

- def extract(file, password):

- if not flag: return

- file.extractall(path='.', pwd=''.join(password).encode('utf-8'))

- def result(f):

- exception = f.exception()

- if not exception:

- # 如果获取不到异常说明破解成功

- print('密码为:', f.pwd)

- global flag

- flag = False

- if __name__ == '__main__':

- # 创建一个标志用于判断密码是否破解成功

- flag = True

- # 创建一个线程池

- pool = ThreadPoolExecutor(100)

- nums = [str(i) for i in range(10)]

- chrs = [chr(i) for i in range(65, 91)]

- # 生成数字+字母的6位数密码

- password_lst = itertools.permutations(nums + chrs, 6)

- # 创建文件句柄

- zfile = zipfile.ZipFile("加密文件.zip", 'r')

- for pwd in password_lst:

- if not flag: break

- f = pool.submit(extract, zfile, pwd)

- f.pwd = pwd

- f.pool = pool

- f.add_done_callback(result)

代码跑一会儿,内存爆了!

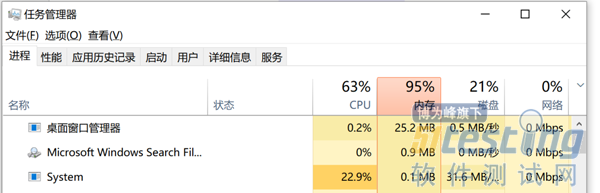

于是,为了找寻问题所在,我就去查看了一下源码,发现ThreadPoolExecutor默认使用的是无界队列。而程序中尝试密码的速度跟不上生产密码的速度,就会把生产任务无限添加到队列中。导致内存被占满。内存直接飙到95:

找到病根儿,剩下的就是对症下药了。

继承并重写了ThreadPoolExecutor类中的_work_queue属性,将无界队列改成有界队列,这样就不会出现内存爆满的问题,看代码:

- import queue

- from concurrent.futures import ThreadPoolExecutor

- class BoundedThreadPoolExecutor(ThreadPoolExecutor):

- def __init__(self, max_workers=None, thread_name_prefix=''):

- super().__init__(max_workers, thread_name_prefix)

- self._work_queue = queue.Queue(self._max_workers * 2) # 设置队列大小

再次执行……

程序输入如下图内容:

Bingo!破解成功!(原来密码如此简单……图片)

话说回来,毕竟这个压缩包我是隐约知道它的位数和范围(字母和数字),所以破解出来需要的时间是可以忍受的。如果有天你在网上找了一个无人认领的加密压缩包,想要一窥究竟但又并不知道它有多少位密码,那我只能祝你好运啦~

|

|

/1

/1

关于我们

关于我们