11. 域控制器上配置ocsp

回到服务器1的CA控制台,配置ocsp相关:

mmc打开控制台,在“证书颁发机构(本地)”右键-属性-扩展,“选择扩展”中选择“授权信息访问”,点击“添加”,“位置”中输入“http://ocsp.test.com/ocsp”。

勾选“包括在在线证书状态协议(OCSP)扩展中(O)”,点击“应用”按钮,弹窗提示是否立即重新启动证书服务,点击“是”,确定。

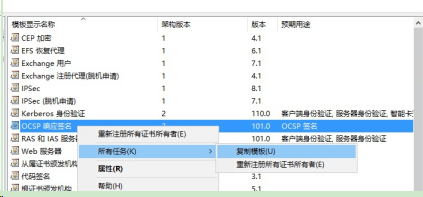

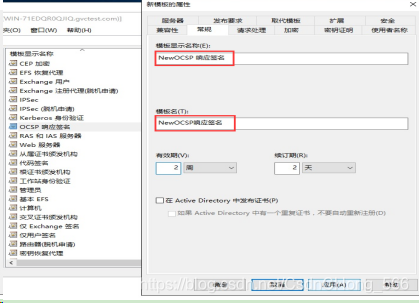

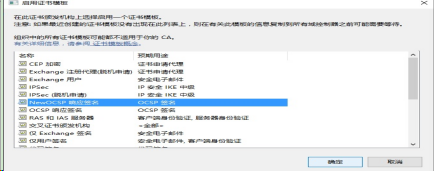

“证书模板”管理单元,右键单击“OCSP响应签名”模板,单击“所有任务-复制模板”,为新模板取名字为“NewOCSP响应签名”:

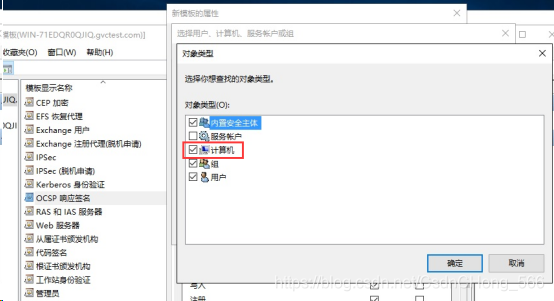

切换到“安全”选项卡,点击“添加”按钮,单击“对象类型”,勾选“计算机”,确定:

“输入对象名称来选择(示例)(E)”中,输入ocsp,点击右侧的“检查名称”,可以自动匹配到OCSP,确定,下方“OCSP的权限”列表中,确保勾选“读取”和“**”,应用,确定。

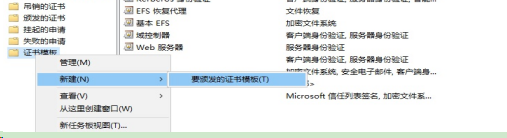

“证书颁发机构(本地)”的“证书模板”上点击右键-新建-要颁发的证书模板,选择刚才添加的“NewOCSP响应签名”模板:

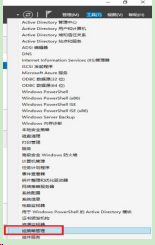

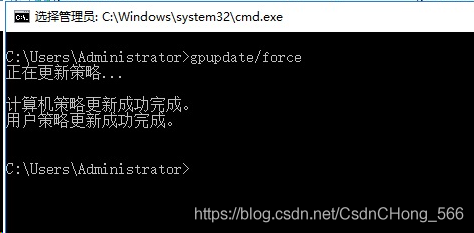

12. 在服务器1上,配置证书自动**(组策略管理)

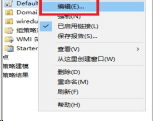

在test.com域下面的Default,右键,编辑:

将ocsp URL的域名添加到DNS服务器中,映射到ocsp响应器的IP地址上,主机名为ocsp。

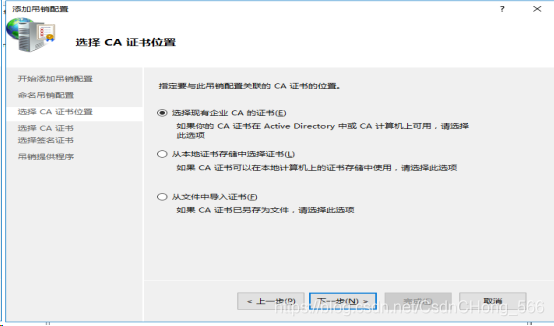

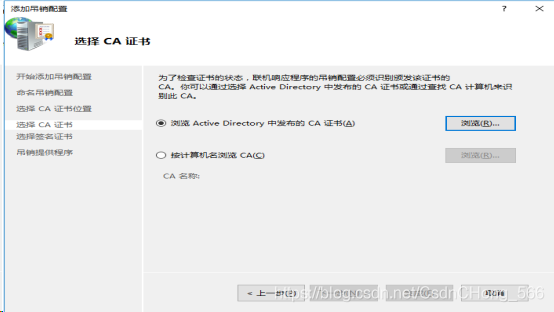

13. 在ocsp响应器中,添加吊销配置进入服务器2中,“工具-联机响应程序管理”,右键“吊销配置”,添加吊销配置:命名吊销配置。“选择现有企业CA的证书”:

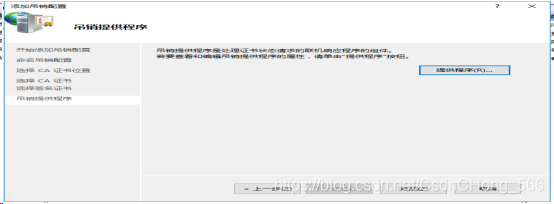

点击“提供程序”:

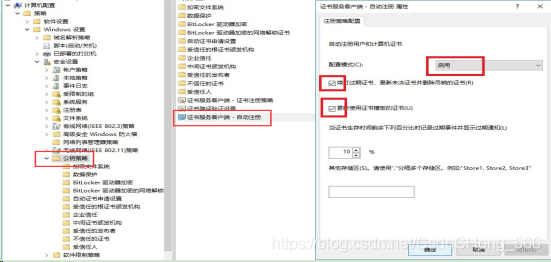

默认完成。不要勾选“基于其有效期刷新CRL(R)”,因为在CA那边有一个CRL的更新周期,默认是一周,较长,不便于验证,将它去掉勾选,改为5分钟。

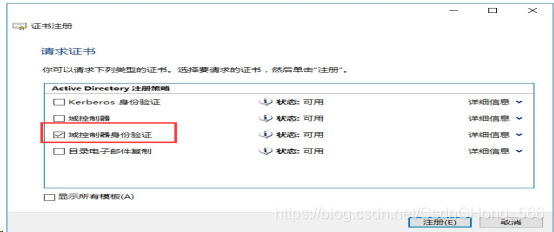

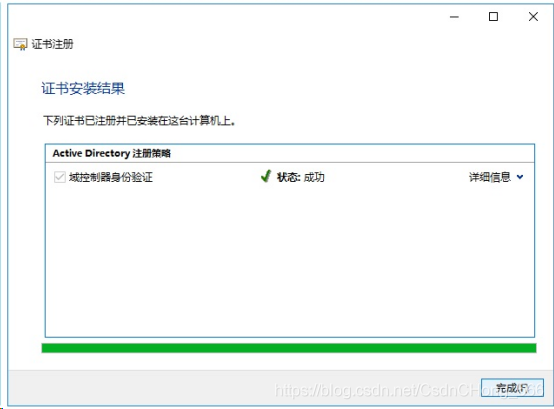

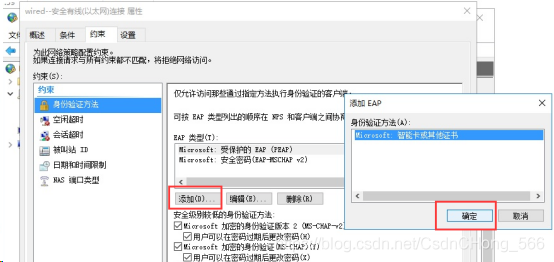

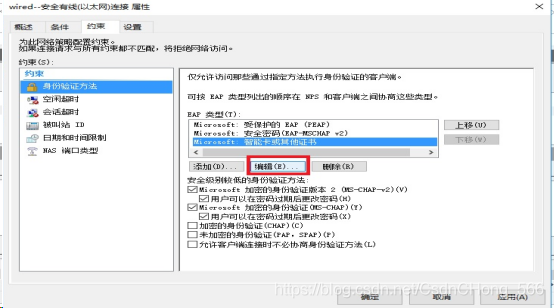

14. 在CA上,生成相关证书在服务器1上,生成radius服务器证书:在控制台中,“证书--个人--证书”,右键--所有任务--申请新证书:

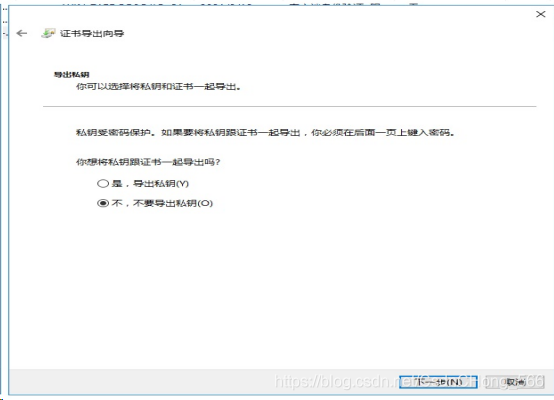

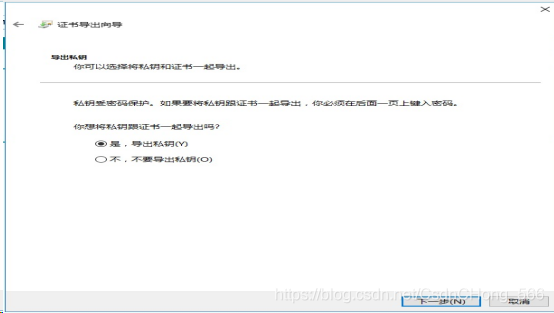

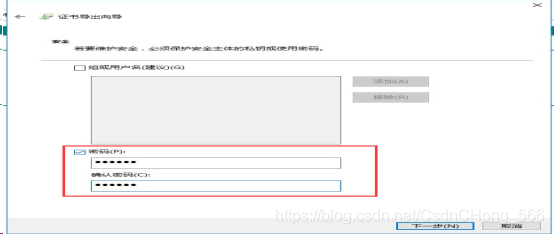

在列表中选择新申请的整数即可。导出CA证书,以备设备可以上传,在控制台中,“证书--个人--证书”,右侧列表中选择CA证书,右键--所有任务--导出。

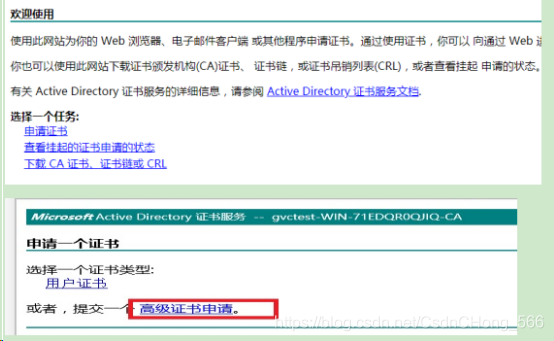

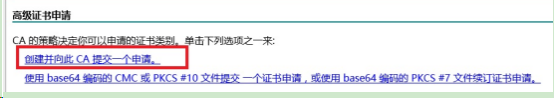

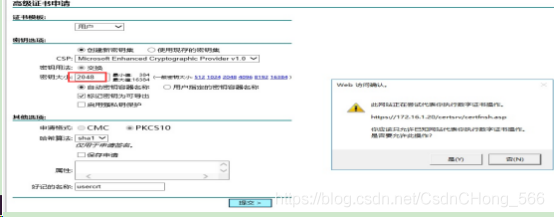

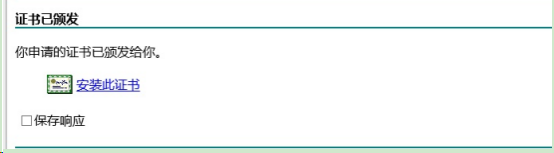

可以在PC上,通过浏览器打开证书服务页面,下载客户端证书:使用客户端即将使用的用户名登录,下载用户证书:

点击安装此证书后,将证书安装到了浏览器中,再从浏览器中,将证书导出来。

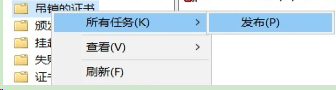

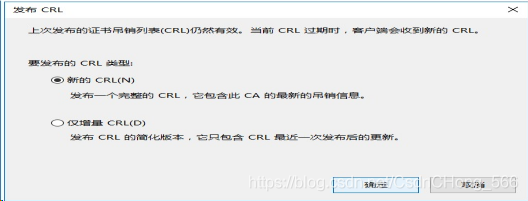

吊销证书后,还需要发布,在“吊销的证书--所有任务--发布”中,进行发布,新吊销的证书就会显示在“吊销的证书”列表中。

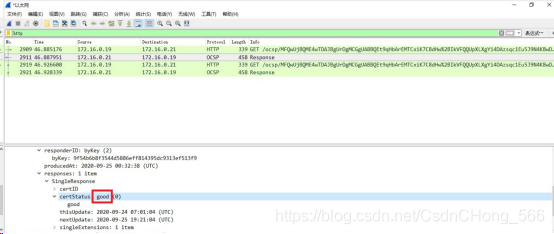

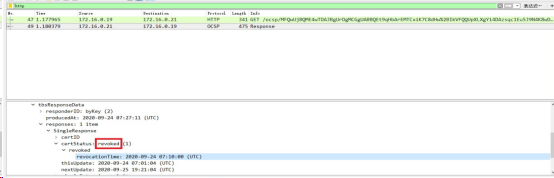

证书状态为revoke,认证失败:

|  /1

/1

关于我们

关于我们